web安全-php反序列化及pop链

类与对象

成员属性与成员方法访问限定符限定词Public 内部,外部,子类均可使用

Protected 外部不能引用

Private 仅内部可以使用

类里面定义变量:var

序列化与反序列化

1 |

|

结果:O:6:"People":3:{s:2:"id";s:14:"hades";s:9:" * gender";s:4:"male";s:11:" People age";s:2:"18";}

注:

public:属性被序列化的时候属性值会变成 属性名

protected:属性被序列化的时候属性值会变成 \x00*\x00属性名

private:属性被序列化的时候属性值会变成 \x00类名\x00属性名

所以特殊情况需要进行url编码

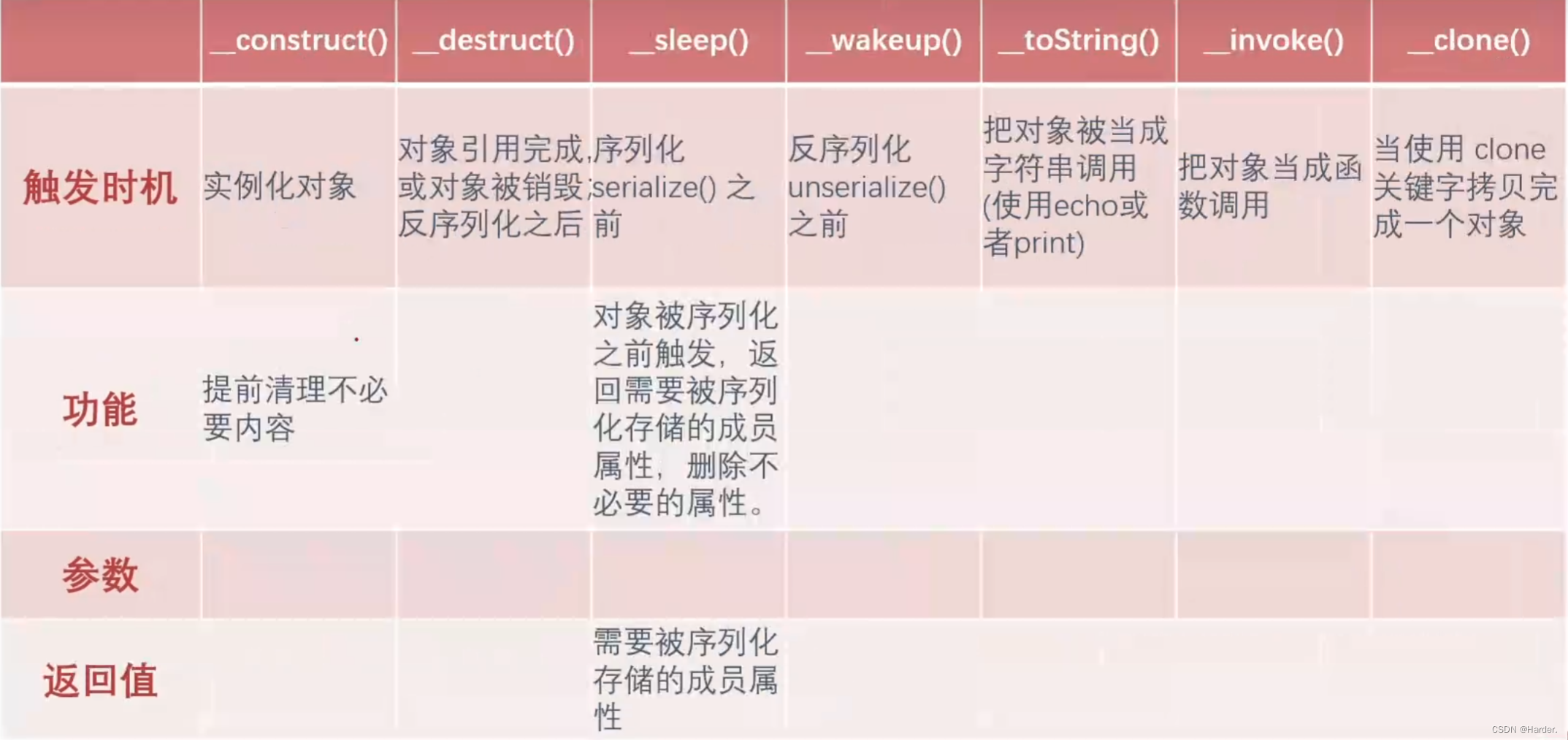

魔术方法

小trick

变量绑定

在php反序列化时如果要把一个类中成员的值赋给另一个成员需要用到引用符,和C语言取地址意义相似(我觉得),例如:

1 | $c = new CLazz(); |

可以绕过未知变量的判断

字符串逃逸

绕过__wakeup

序列化字符串中表示对象属性个数的值大于真实值就会跳过此魔术方法的执行

pop链

主要还是对于魔术方法的掌握,接下来分析一道题彻底理解pop链:

1 |

|

首先这类题一定是要先找到能进行恶意的地方,那么我们发现在

Modifier类中有一个方法内有可以产生文件包含漏洞的函数include(),那我们的思路就是想办法触发魔术方法来调用append方法,并且传给value的值为'flag.php'不难发现我们需要触发

__invoke()这个魔术方法来调用append方法,并且传给value的值为这个类中的var值,那么后面的poc中var值就要为'flag.php',但要触发这个魔术方法,需要将对象当作函数调用那么接下来为了触发

__invoke()魔术方法,如何将Modifier对象当作函数调用,观察接下来的代码,我们发现在Test类中的__get()魔术方法中return部分可以实现把对象当作函数调用,且需要将赋给$function的$p为Modifier实例,即$p=new Modifier(),那么触发这个魔术方法需要调用这个类中属性不存在或不可访问属性的成员继续,为了触发

__get()魔术方法,我们要继续利用其他方法来实现触发,发现在Show这个类中的__toString()魔术方法中存在连续的引用,那么我们可以将这个类中的$str的值赋为Test对象,因此这个魔术方法内的这句话return $this->str->source;就成为了调用Test对象中的source成员了,又因为Test类中没有source这个成员,所以实现引用Test对象中不存在的成员,触发__get()魔术方法,那么又该如何触发__toString()魔术方法来实现这样的过程呢那么要触发

__toString()魔术方法,要将Tset对象作为字符串调用,依旧是去寻找能实现这种过程的部分,发现在这个类中存在__wakeup()魔术方法,其中我们可以利用echo函数来将Test对象作为字符串调用,那么只需要将source值赋为new Test(),并触发__wakeup()魔术方法就能实现,最后一步就是触发这个魔术方法了最后,只需要进行反序列化操作,

__wakeup魔术方法就会被调用,那么层层递推,就实现我们的需要了

总结一下:通过上面的分析,最后大致总结下来就是一个这样的过程:

分析后编辑好POC并进行序列化(url编码) >> 将结果传参,进行反序列化 >> 触发__wakeup >> 触发__toString >> 触发__get >> 触发__invoke >> 最后成功利用文件包含,得到答案

这种环环相扣,层层递进的过程就是构造pop链,最后展示一下POC以更好理解:

1 |

|

注:

因为只能序列化一个类,所以找到pop链终点后(或没找到),可以观察每个类能否触发其他类的魔术方法来作为起点

调试时,可以在不同魔术方法内打印不同内容来判断是否触发

PHP原生类反序列化

总的来说就是没有让我们来反序列化的类时,可以使用PHP的内置类,示例(利用Error类触发XSS:原生类其中内置有一个__toString()方法):

1 |

|

POC:

1 |

|

Phar反序列化

Phar是将php文件打包而成的一种压缩文档,类似于Java中的jar包。

它有一个特性就是phar文件会以序列化的形式储存用户自定义的meta-data。以扩展反序列化漏洞的攻击面,配合phar://伪协议使用。

Phar文件结构

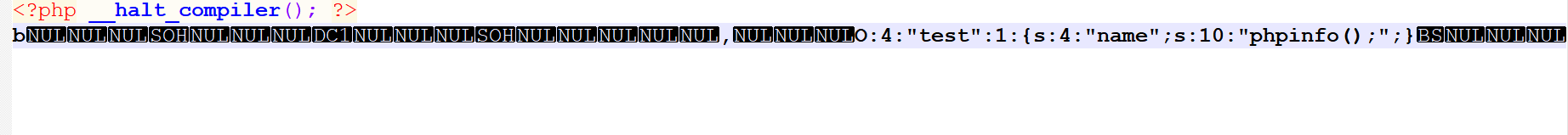

a stub是一个文件标志,格式为:xxx<?php xxx;__HALT_COMPILER();?>。manifest是被压缩的文件的属性等放在这里,这部分是以序列化存储的,是主要的攻击点。contents是被压缩的内容。signature签名,放在文件末尾。

Phar文件由这四部分组成,__HALT_COMPILER()是其文件头

Phar文件生成

1 |

|

生成的文件除文件头外,发现中间的部分内容是以序列化的形式存在于这个文件中

Phar利用

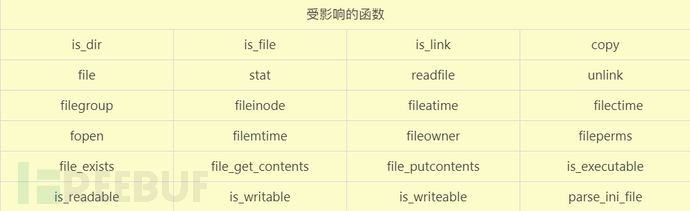

php大部分的文件系统函数在通过phar://伪协议解析phar文件时会将meta-data的序列化字符进行反序列化:

可以通过在mata-data处自定义生成序列化字符

上传后(phar文件生成后修改后缀不会影响功能)利用文件包含,通过phar://伪协议触发反序列化造成危害

phar://伪协议绕过

1 | compress.bzip://phar://a.phar/test1. |

文件头绕过

PHP通过__HALT_COMPILER来识别Phar文件,那么出于安全考虑,即为了防止Phar反序列化的出现,可能就会对这个进行过滤

- 将Phar文件的内容写到压缩包注释中,压缩为zip文件,示例代码如下

1 | $a = serialize($a);$zip = new ZipArchive();$res = $zip->open('phar.zip',ZipArchive::CREATE); |

- 将生成的Phar文件进行gzip压缩,压缩命令如下

1 | gzip test.phar |